安全可信防御系统

利用网络伪装技术,从网段、IP和端口三个维度重构动态变化的网络环境,使攻击者找不到攻击目标;利用动态诱捕技术,通过海量高防真伪装节点和虚开端口迷惑和诱捕攻击者,让扫描、渗透、扩散等攻击行为被第一时间捕获并隔离。通过微隔离、全息诱捕、分布式防火墙、主机攻击防御、Web攻击防御等主动+被动防御技术为用户的VMware虚拟化环境的业务资产进行多维度的防护。产品特点:

l 重构网络环境,虚构数以万计的虚假网段、IP和端口,将真实的网段、IP和端口进行隐藏,让攻击找不到目标。重置防御策略,虚设“动态陷阱”,诱捕攻击者,让攻击寸步难行。

l 不以先知经验为基础,有效应对新型攻击。威胁零误报,抢先报,让运维更轻松。

l 可多级部署,建立多层级的网格化主动防护体系,防止从任何一级的薄弱环节侵入,造成整体防护的崩溃。

l 可与态势感知系统联动,对全网进行监测预警。可与沙箱等技术联动,对攻击进行定位、溯源。

产品优势:从防御效果上针对渗透扩散性的攻击有明显优势

-

实现方式:虚拟重构网络、真实节点隐藏在虚假节点中并动态变化;

-

防御状态:动态主动防御,自动阻断;

-

伪装节点量级:量级大,真少假多;

-

防御效果:“前置安全”,自动发现,及时封堵;

-

自身安全性:无IP地址,无法被利用;

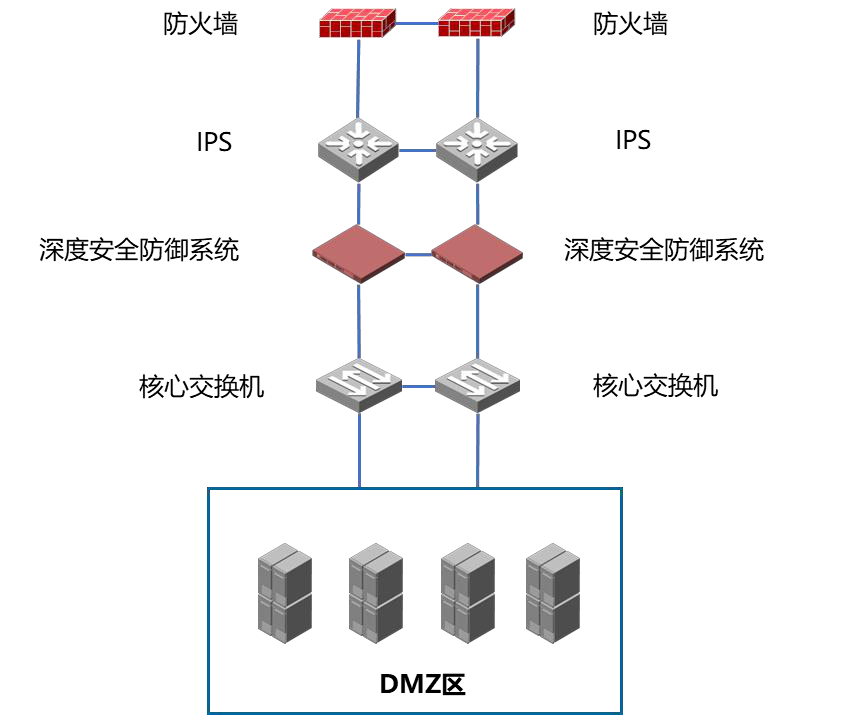

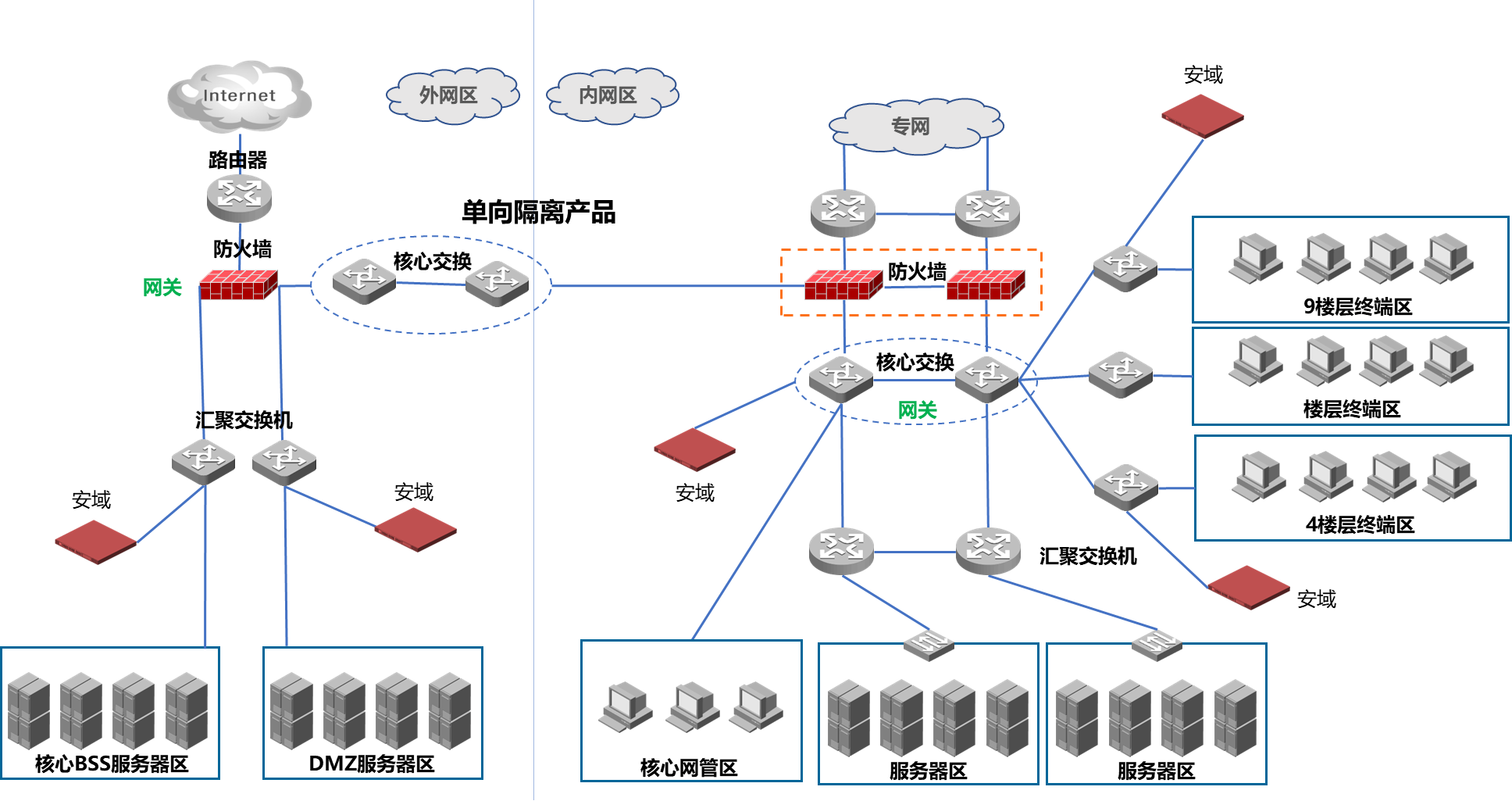

分布部署方式:

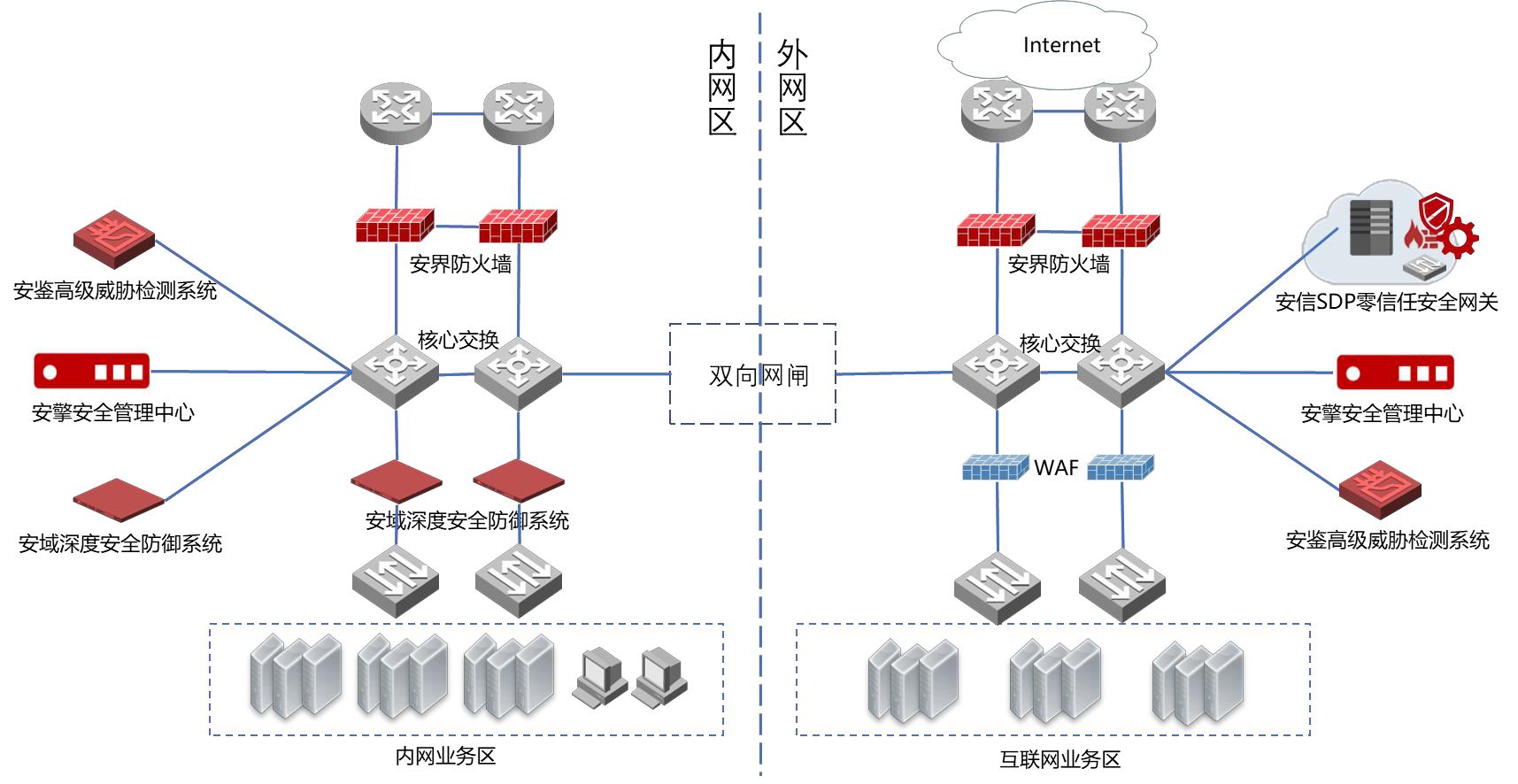

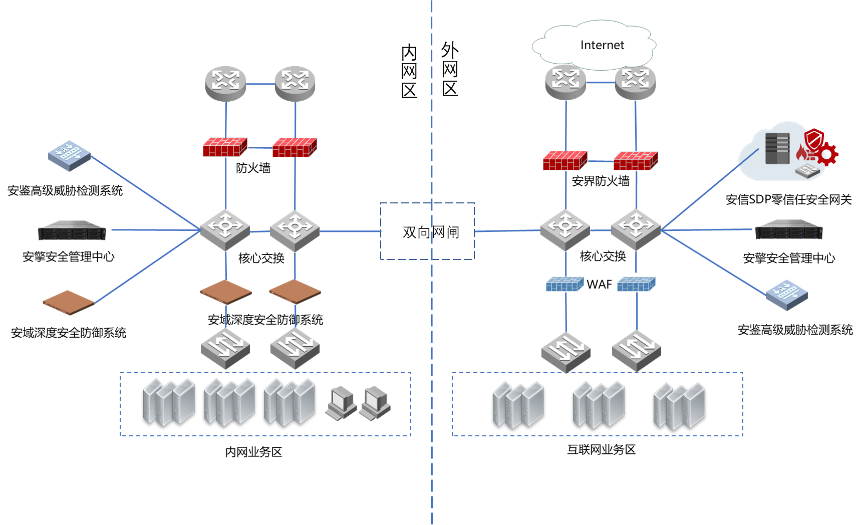

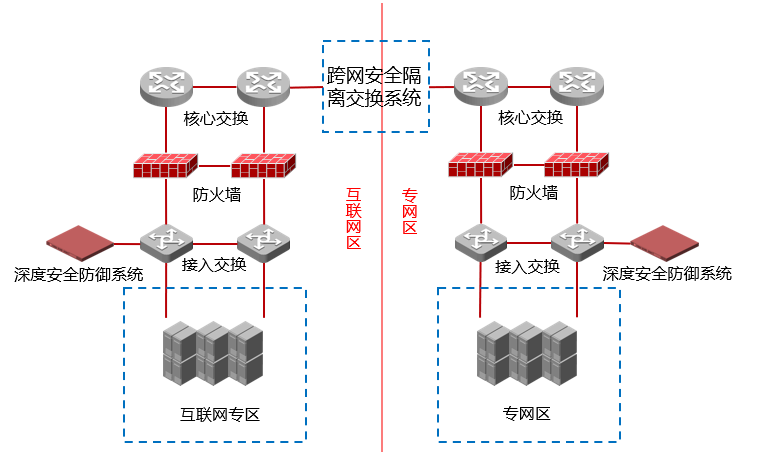

直路部署:深度安全防御系统部署在二层交换机与三层设备之间,对信息内网中的各个子网进行管控,无需在终端主机或其他网络设备上安装任何程序,对用户透明,不影响业务。安域主要负责接收网络信息数据、执行网络虚拟化,使各个终端之间自成网络、相互隔离,接管网络通信并隐藏终端IP、甄别网络攻击,能够有效抵御因操作系统漏洞而产生的新型未知攻击,也能全面有效地抵御、识别和定位包括APT攻击在内的网络攻击行为,还能为内网提供可靠稳定的数据带宽。

旁路部署:深度安全防御系统旁挂汇聚或接入交换机,作为安全检测设备,识别网络攻击行为并告警。

案例:电力(华能、南网、大唐、国能、京能等)、政府(国办、最高法、国家药监局、交通部、数字中国锋会等)、运营商(电信、移动、联通)、医院(同仁医院、青海大学附属医院、天津人民医院、天津代谢病医院、天津中医药大学附属第一医院)

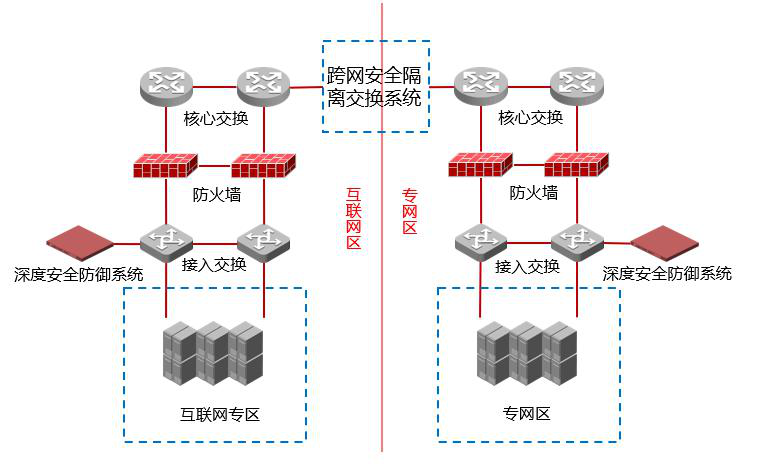

电力行业痛点:1) 电厂业务系统较多,规划部署时间不一,没有延续性,大多数存在系统漏洞;

2) 网络规划较为松散,技术管理水平参差不齐,管理手段落后;

3) 现网已部署部分安全产品,但效果不佳,勒索病毒、僵尸病毒及挖矿病毒威胁严重,缺乏有效检测和防御手段。

解决方案

1) 提供“监测+定位+阻断+统一管理”实时有效的主动防御解决方案;

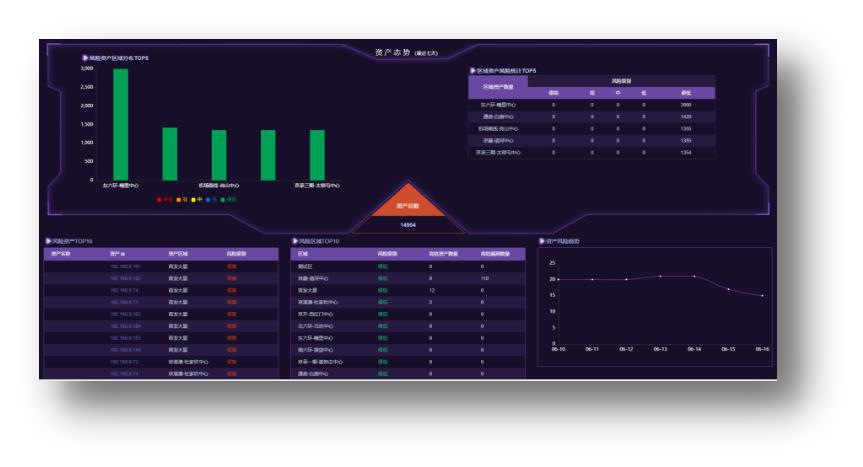

2) 在服务器和终端区域部署安域系统,提供全网监测和即时定位问题主机的能力;

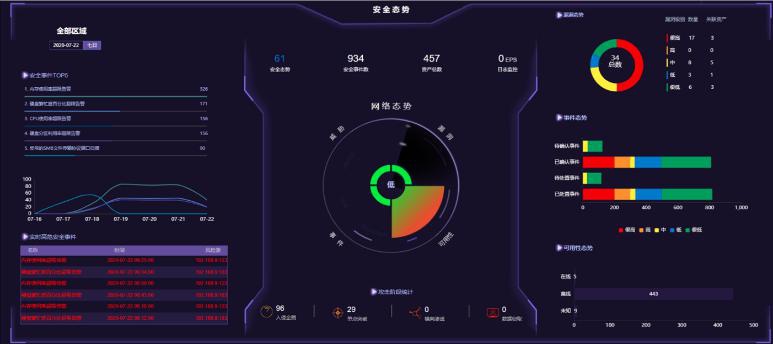

3) 部署安擎安全管理中心,提供统一安全管理和态势感知。

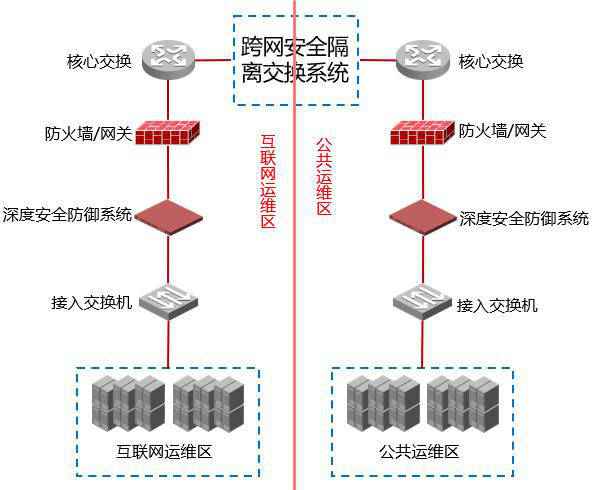

1) 业务系统较多,规划部署时间不一,没有延续性,大多数存在系统漏洞;

2) 已部署安全防护产品,但实际效果不佳,尤其是服务器和终端缺少抵御渗透攻击的有效手段;

3) 勒索病毒、僵尸病毒为代表可持续变异病毒的威胁严重,缺乏有效检测和防御手段。

解决方案:

1) 提供“监测+定位+阻断”实时有效的主动防御解决方案;

2) 在服务器和终端区域部署安域,提供全网监测和即时定位问题主机的能力;

3) 检测到攻击后实时封堵,保护终端和服务器安全,防止渗透攻击和威胁扩散。

业务系统众多,安全主动防御能力不足,尤其内网区防护薄弱,勒索病毒威胁严重,缺少抵御渗透攻击的有效手段。

解决方案:

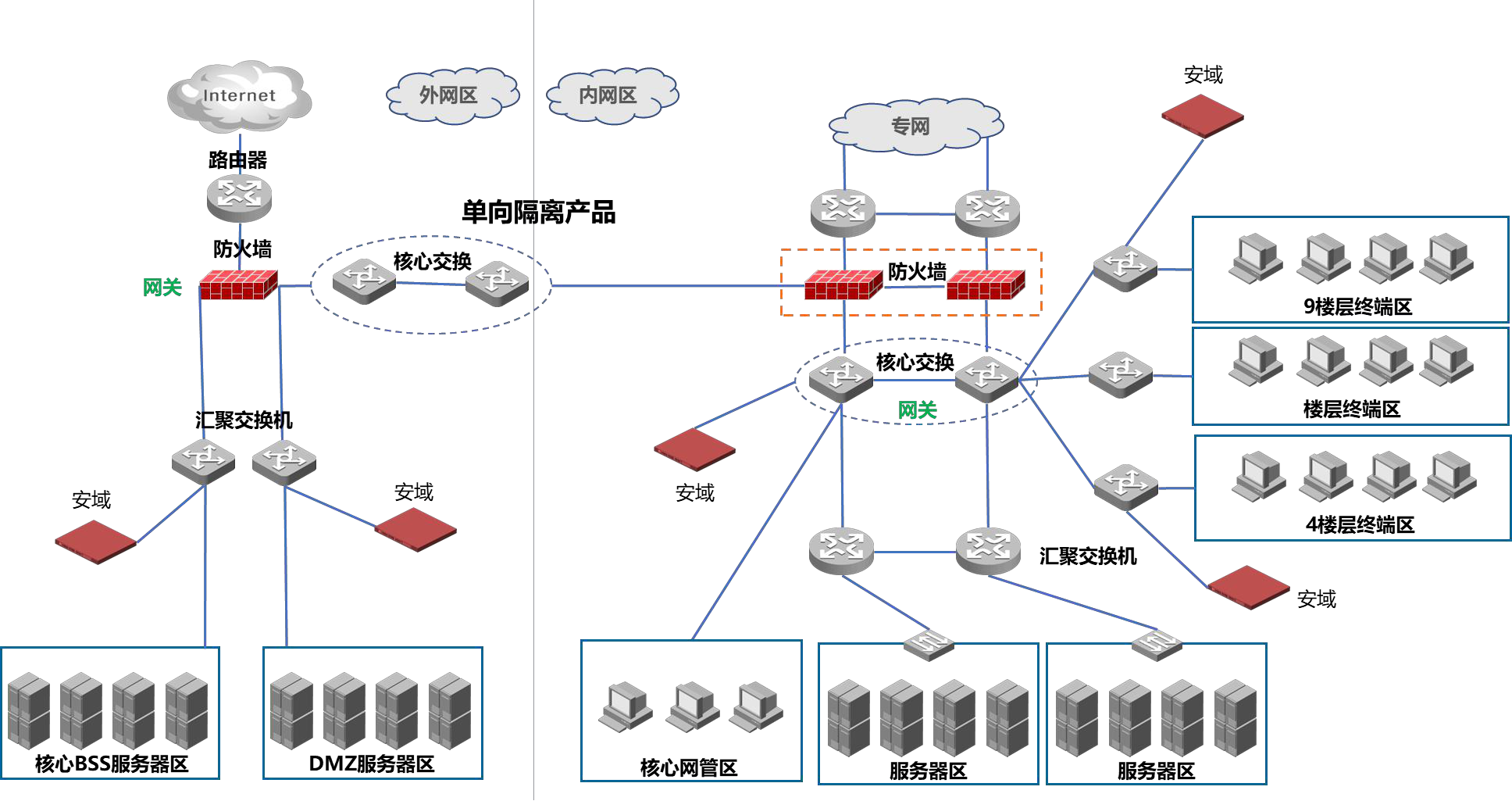

针对省公司总部办公区、数据机房BSS 核心、枢纽综合办网管内网以及二枢纽DMZ子域网络开启安全监测,部署多台深度安全防御系统,识别监测区网络存在的安全风险,尤其是黑客入侵、漏洞扫描和蠕虫病毒等渗透攻击行为,快速、精准定位攻击源,第一时间隔离阻断。

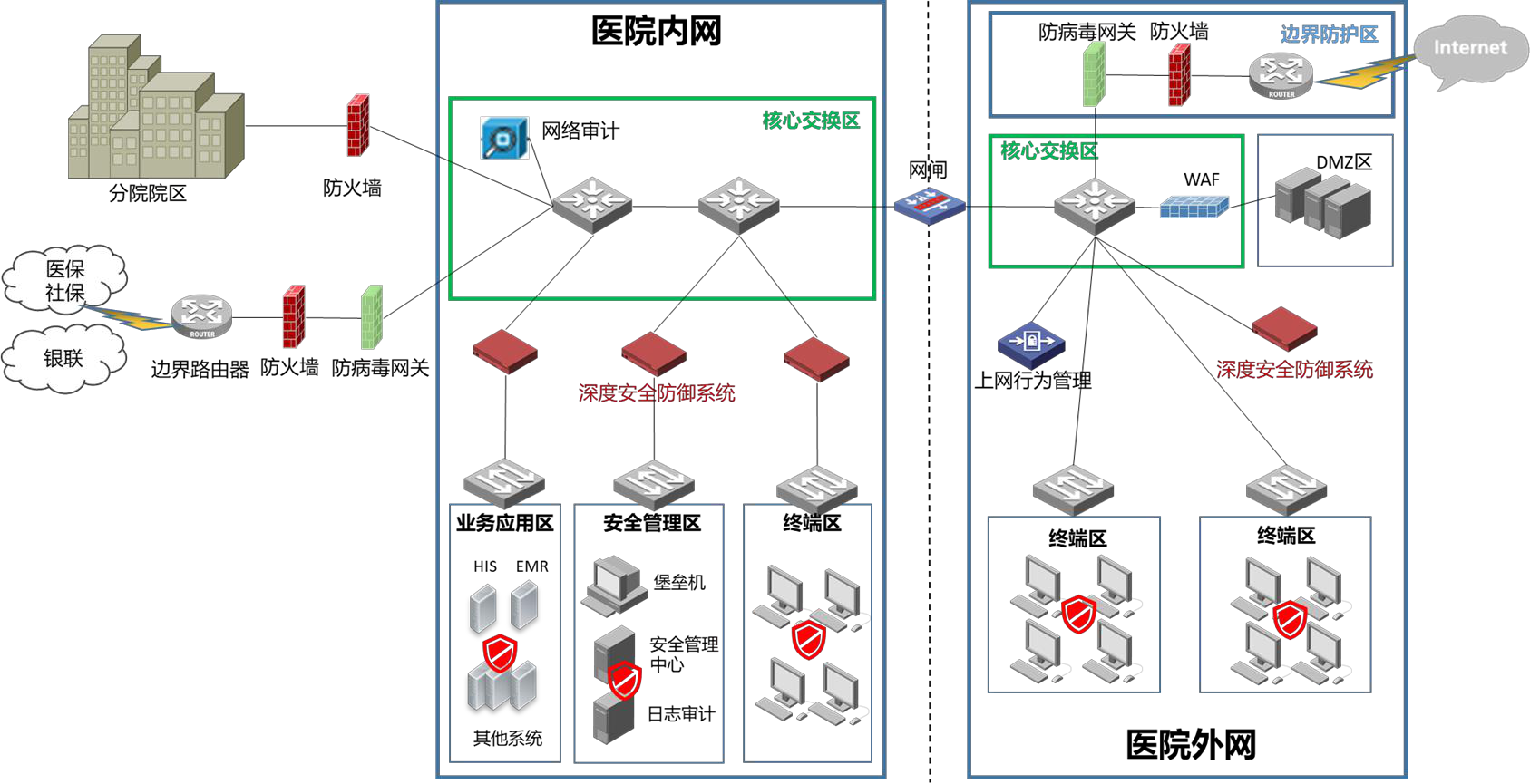

1) 医院业务系统众多,组网复杂,安全防护能力不足;

2) 内部网络防护薄弱,服务器和终端缺少抵御渗透攻击的有效手段;

3) 勒索病毒威胁严重,缺乏有效检测和防御手段。

解决方案:

1) 提供“边界防护+内网防护”立体防护解决方案 ;

2) 各网络边界位置部署智能防火墙,提供边界防护能力;

3) 分别在核心交换区及服务器区部署深度安全防御系统,保护终端和服务器安全,防止渗透攻击和威胁扩散。